Imagine o seguinte: Você está tentando verificar o seu site WordPress quando, de repente, é levado a um site de apostas suspeito ou a uma página farmacêutica duvidosa.

Seu coração afunda quando você percebe que seu site foi invadido. 😱

Sabemos exatamente como essa situação pode ser aterrorizante e frustrante. Mas, primeiro, respire fundo.

Seu site pode ser salvo, e estamos aqui para orientá-lo em todas as etapas do processo de recuperação. Não importa se os seus visitantes estão vendo redirecionamentos de spam ou se você está recebendo o temido aviso “Este site pode ter sido hackeado” do Google, nós o ajudamos.

Neste artigo, mostraremos duas maneiras comprovadas de impedir o redirecionamento do WordPress para sites de spam.

Por que meu site WordPress está sendo redirecionado para spam?

Os redirecionamentos de spam ocorrem quando hackers injetam códigos maliciosos em seu site WordPress. Esse código envia os visitantes para sites indesejados repletos de anúncios, golpes de phishing ou malware.

Os hackers podem usar diferentes métodos para obter acesso ao seu site, incluindo:

- Plug-ins e temas infectados: Plug-ins e temas baixados de fontes não autorizadas(temas e plug-ins nulos do WordPress) são uma causa comum de malware e redirecionamentos de spam.

- Senhas fracas: Os invasores podem adivinhar ou roubar senhas de administrador fracas para assumir o controle do seu site e inserir códigos maliciosos que redirecionam os usuários para sites de spam.

- Falhas de segurança não corrigidas: Se o núcleo, os plug-ins ou os temas do WordPress estiverem desatualizados, os hackers poderão explorar vulnerabilidades conhecidas para adicionar códigos maliciosos.

- Backdoors ocultos: Mesmo depois de remover o malware visível, os hackers às vezes deixam pontos de acesso ocultos para reinfectar seu site posteriormente. Esses pontos são chamados de backdoors.

Muitos proprietários de sites não percebem que seu site foi invadido até que os visitantes comecem a reclamar ou os mecanismos de pesquisa emitam um aviso. Quanto mais cedo você agir, menores serão os danos causados.

Abordaremos dois métodos neste artigo e fique à vontade para usar os links abaixo para acessar o método que você deseja usar:

Vamos começar com a nossa solução recomendada, pois ela é mais fácil para iniciantes, usuários não técnicos e proprietários de pequenas empresas.

Método 1: usar um serviço de reparo de site invadido (recomendado 🎯)

Quando seu site é comprometido, o tempo é essencial. Cada minuto que seu site é redirecionado para sites de spam pode significar perda de visitantes, reputação prejudicada e possíveis penalidades do Google.

É por isso que muitos proprietários de sites optam por um serviço de reparo profissional – é a maneira mais rápida e segura de voltar a ficar on-line.

A solução especializada:

Para a maioria dos usuários do WordPress, a maneira mais fácil de limpar redirecionamentos de spam é usar nosso serviço profissional de reparo de sites invadidos.

Por uma taxa única (não recorrente), nossa equipe de especialistas em segurança do WordPress limpará seu site e removerá o código malicioso que redireciona para sites de spam.

Nosso serviço de reparo de sites invadidos oferece vários benefícios importantes:

- Técnicos especializados que lidaram com milhares de sites invadidos

- Resposta de emergência e correções pontuais

- Remoção completa de malware e reforço da segurança

- Backup pós-limpeza de seu site

- Não há risco de danificar acidentalmente seu site

A melhor parte é que você tem uma garantia de 30 dias e um reembolso total se não conseguirmos corrigir seu site WordPress.

Pronto para receber ajuda especializada? Basta acessar nossa página Serviço de reparo de site invadido para começar.

Método 2: Corrigir manualmente os redirecionamentos de sites de spam do WordPress (usuários DIY)

Se você se sente confortável com o WordPress e prefere lidar com as coisas por conta própria, criamos um guia passo a passo abrangente.

Nós o orientaremos em cada parte do processo de limpeza, explicando o que fazer e por que isso é importante.

⚠️ Cuidado: Embora seja possível fazer correções por conta própria, elas podem ser arriscadas se você não estiver familiarizado com a segurança do WordPress. Um movimento errado pode piorar o problema ou levar à perda de dados.

ℹ️ Importante: Crie um ponto de restauração de backup

Antes de iniciar qualquer reparo, certifique-se de ter um backup recente do seu site. Se algo der errado, você precisará de um ponto de restauração.

Recomendamos o uso do Duplicator, que faz o backup e a restauração de seu site com facilidade. Nós o utilizamos em nossa empresa e ele tem sido um divisor de águas para nossas necessidades de backup seguro. Para obter mais detalhes, confira nossa análise completa do Duplicator.

Observação: uma versão gratuita do Duplicator também está disponível. Você pode experimentá-la, mas recomendamos que faça o upgrade para um plano pago, que oferece mais recursos.

Agora que você preparou seu site para reparos, vamos começar a corrigir os redirecionamentos de spam.

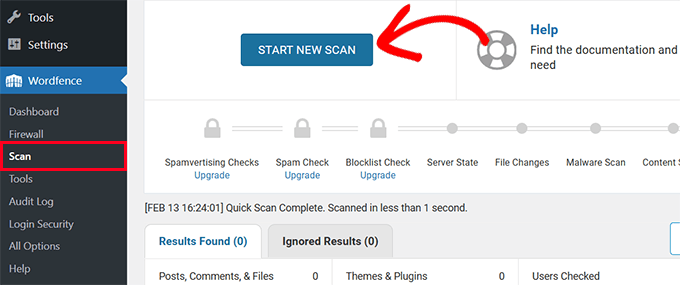

Etapa 1: Faça uma varredura em seu site em busca de malware

Pense na varredura de malware como o uso de um detector de metais na praia – ela o ajuda a encontrar ameaças ocultas enterradas nos arquivos do seu site.

Nossa experiência mostra que os redirecionamentos de spam geralmente se escondem em locais inesperados, o que torna essencial uma verificação completa.

Felizmente, há excelentes plug-ins de segurança do WordPress disponíveis que você pode usar para verificar seu site.

Veja como executar uma verificação eficaz de malware.

Primeiro, você precisa instalar um plug-in de segurança confiável (como o Sucuri Security ou o Wordfence). Para fins deste artigo, mostraremos como executar uma verificação no Wordfence, mas as instruções funcionam da mesma forma, independentemente do plug-in de segurança que você estiver usando.

Primeiro, você precisará instalar o plug-in de segurança de sua escolha. Para obter detalhes, consulte nosso guia sobre como instalar um plug-in do WordPress.

Em seguida, no menu do plug-in, navegue até a seção Scan e execute uma verificação abrangente do site. Pode levar algum tempo para concluir a verificação, dependendo da quantidade de dados e arquivos armazenados.

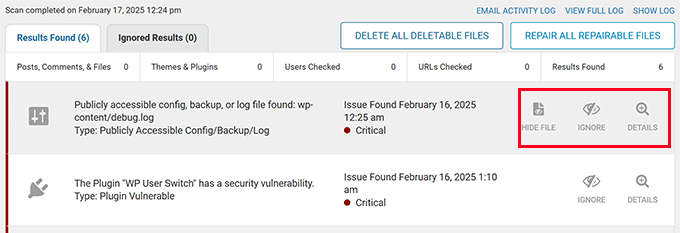

Quando isso for concluído, você verá os resultados da verificação.

Analise os resultados cuidadosamente e procure por problemas graves, críticos e outros. Você pode clicar em um problema para ver seus detalhes.

Aqui, a maioria dos plug-ins de segurança também fornecerá instruções sobre como resolver esse problema.

Os scanners de segurança do WordPress são muito bons em detectar alguns dos mais notórios malwares e hacks de redirecionamento. Esperamos que eles consigam encontrar o código responsável pelos redirecionamentos de spam.

Dica profissional: não confie em apenas um scanner. Diferentes ferramentas de segurança podem detectar diferentes tipos de malware. Recomendamos o uso de pelo menos duas soluções de varredura diferentes.

Etapa 2: Verifique se há usuários administradores suspeitos

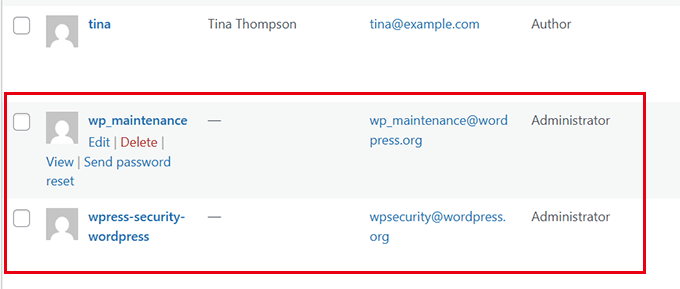

Os hackers geralmente criam contas de administrador ocultas para manter o acesso ao seu site. Essas contas podem ter nomes de usuário com aparência inocente ou estar disfarçadas de contas de sistema.

Já vimos casos em que os hackers criaram uma única conta de usuário administrador habilmente disfarçada. Também vimos casos em que o malware criou dezenas de contas de administrador.

Basta seguir estas etapas para identificar e remover usuários suspeitos.

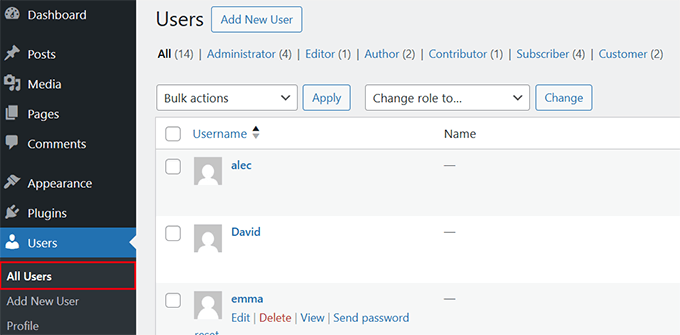

Vá para a página Usuários ” Todos os usuários no painel de administração do WordPress.

Aqui, você precisa procurar por contas que não reconhece. Elas podem ser contas com números aleatórios, nomes de usuário estranhos ou contas que fingem ser contas do sistema.

Em seguida, é hora de remover imediatamente todas as contas suspeitas clicando em “Excluir” na conta em questão.

⚠️ Aviso: Alguns hackers dão às suas contas nomes de funções comuns do WordPress, como “admin_support” ou “wp_maintenance”. Seja ainda mais vigilante com nomes de usuário com aparência de sistema.

Depois de analisar e excluir as contas de usuário suspeitas, você pode passar para a próxima etapa.

Etapa 3: Substitua os arquivos hackeados do WordPress

Assim como substituir um disco rígido infectado por vírus por um limpo, precisamos restaurar versões limpas dos principais arquivos do WordPress.

Não se preocupe – isso não afetará o conteúdo, as imagens, os temas ou os plug-ins de seu site.

Este é o nosso processo testado para a substituição segura de arquivos.

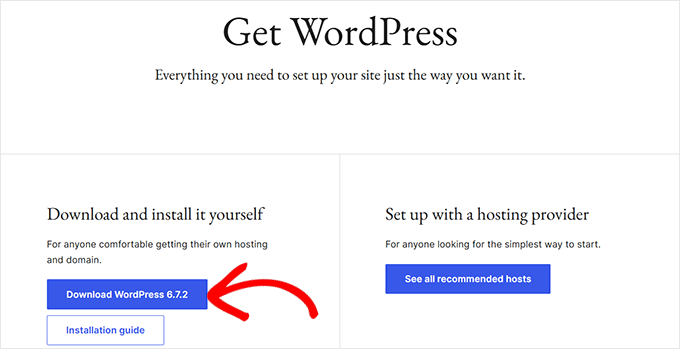

Primeiro, você precisa fazer o download de uma nova cópia do WordPress do WordPress.org e descompactar o arquivo em seu computador.

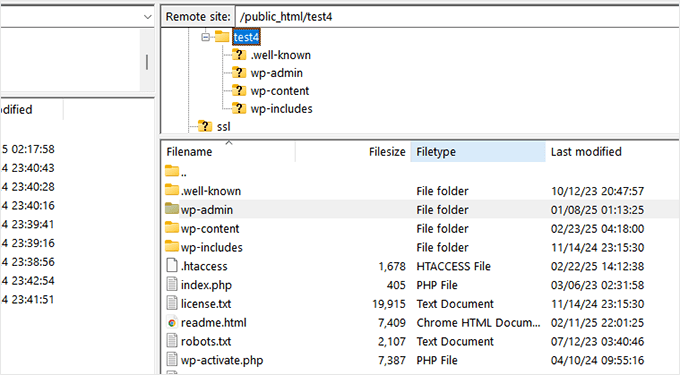

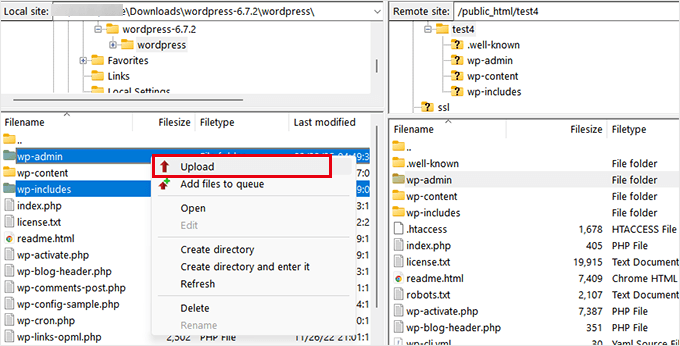

Em seguida, conecte-se ao seu site usando um cliente FTP ou o aplicativo File Manager no cPanel e navegue até a pasta raiz do WordPress.

Essa é a pasta em que você poderá ver as pastas wp-admin, wp-includes e wp-content.

Agora, vá em frente e exclua as pastas wp-admin e wp-includes existentes.

Depois que eles forem excluídos, você precisará carregar as versões limpas do seu computador.

Depois de substituir as pastas principais, você precisa substituir todos os arquivos principais no diretório raiz. Isso inclui arquivos como wp-activate.php, wp-blog-header.php, wp-comments-post.php, wp-config-sample.php e outros.

Quando solicitado, selecione “Overwrite” para substituir os arquivos antigos pela nova versão.

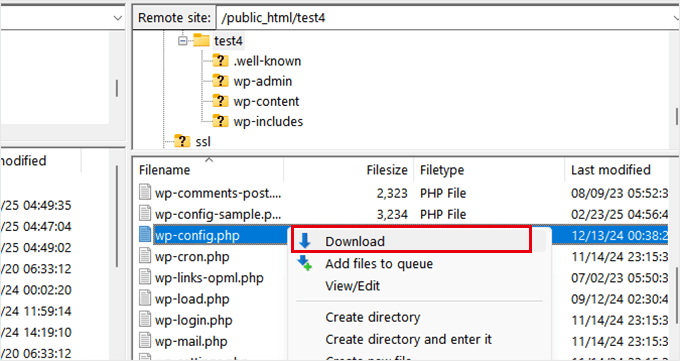

Em seguida, você precisa fazer o download do arquivo wp-config.php para o seu computador como backup e excluir o arquivo .htaccess da sua pasta raiz. Não se preocupe, pois o WordPress regenerará automaticamente o arquivo .htaccess para você.

Agora, você precisa renomear o arquivo wp-config-sample.php para wp-config.php e, em seguida, clicar com o botão direito do mouse para “Editar”. O arquivo será aberto em um editor de texto como o Notepad ou o TextEdit.

Preencha cuidadosamente os valores para a conexão com o banco de dados. Você pode ver o antigo arquivo wp-config.php que baixou na etapa anterior para descobrir o banco de dados do WordPress, o prefixo da tabela, o nome de usuário, a senha e o nome do host.

Para obter mais detalhes, consulte nosso guia sobre como editar o arquivo wp-config.php.

Quando terminar de substituir os arquivos principais antigos por cópias novas, não se esqueça de visitar o site e o painel de administração para verificar se tudo está funcionando conforme o esperado.

Depois disso, você pode passar para a próxima etapa.

Etapa 4: Remova o código malicioso dos arquivos de tema e plug-in

Uma das fontes comuns de malware são os plug-ins e temas nulos. Eles são cópias piratas de plug-ins e temas premium do WordPress baixados de fontes não autorizadas.

Os hackers adoram esconder códigos maliciosos em arquivos de temas e plug-ins. Eles geralmente injetam seus links de spam e redirecionamentos em arquivos legítimos, tornando-os mais difíceis de detectar. Mas não se preocupe – mostraremos exatamente o que procurar.

⚠️Warning: A maioria das configurações de temas e plug-ins do WordPress é armazenada no banco de dados e permanecerá lá mesmo que você exclua esses arquivos. No entanto, às vezes, você pode perder configurações ou alterações personalizadas feitas nesses arquivos. Nesse caso, você precisará restaurar manualmente essas alterações.

Basta seguir este processo para limpar seus arquivos de plugin e tema.

Primeiro, você precisa fazer o download de cópias novas de todos os seus temas e plug-ins de fontes confiáveis. Para temas e plug-ins gratuitos, a fonte confiável é o próprio site WordPress.org. No caso de temas e plug-ins premium, você deverá baixá-los dos sites oficiais.

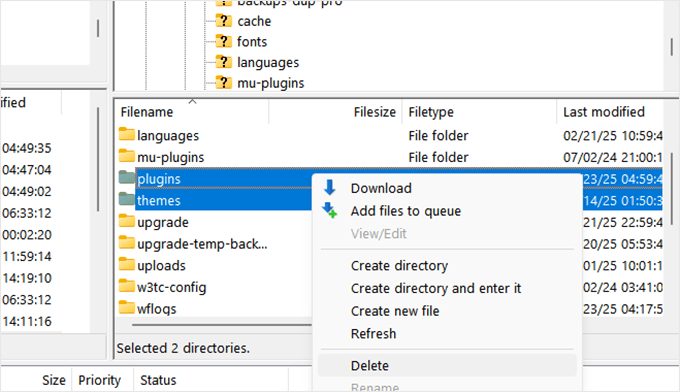

Depois de fazer o download de todos os plug-ins e arquivos de tema, conecte-se ao seu site usando um cliente FTP e navegue até a pasta wp-content.

Agora, você precisa excluir as pastas de temas e plugins do seu site. Depois que elas forem excluídas, crie novos diretórios e nomeie-os como “temas” e “plugins”. Agora você terá pastas de temas e plug-ins vazias em seu site.

Agora você pode começar a carregar os arquivos de tema e plug-in que baixou anteriormente. Você precisará descompactar cada arquivo baixado antes de carregá-los em seu site.

Depois de fazer o upload de todos os arquivos, acesse a área de administração do WordPress no navegador e ative o tema e os plug-ins que estava usando antes. Se ocorrer um erro, talvez seja necessário tentar carregar o tema ou o arquivo de plug-in específico novamente.

A substituição de arquivos de temas e plug-ins por versões mais recentes baixadas de fontes autênticas os limpará.

Esperamos que, a esta altura, seu site esteja livre de qualquer redirecionamento de spam. No entanto, para garantir que seu site permaneça seguro, você precisará reforçar a segurança dele.

Etapa 6: Protegendo o WordPress depois de limpar os redirecionamentos de spam

A segurança não é algo que ocorre uma única vez. Em vez disso, é um processo contínuo.

Agora que você limpou e corrigiu os redirecionamentos de spam, a próxima etapa é garantir que seu site permaneça limpo no futuro.

Para fazer isso, você precisa executar algum reforço adicional de segurança em seu site.

1. Altere todas as senhas de sites

As senhas desempenham um papel importante na segurança do WordPress. Se você acredita que seu site foi invadido, é necessário alterar imediatamente todas as senhas relacionadas ao site.

Isso inclui o seguinte:

- Todas as contas de usuário no seu site WordPress. Consulte nosso guia sobre como alterar as senhas de todos os usuários no WordPress.

- Senhas de todas as contas de FTP em seu site. As contas de FTP podem ser encontradas no painel de controle da hospedagem do WordPress e as senhas podem ser gerenciadas lá.

- Senhas para o nome de usuário do banco de dados do WordPress. Você pode encontrar os usuários do MySQL no painel de controle da sua conta de hospedagem, na seção Banco de dados. Você também deve atualizar a senha do nome de usuário do banco de dados no arquivo

wp-config.php. Caso contrário, seu site começará a mostrar o erro de conexão com o banco de dados.

Dica profissional: Sempre use senhas mais fortes e um aplicativo gerenciador de senhas, como o 1Password, para armazenar todas as suas senhas.

2. Instalar um plug-in de segurança e um firewall do WordPress

Agora que limpamos o hack, é hora de fortalecer seu site contra futuros ataques. Pense nesta etapa como a instalação de um sistema de segurança de alta tecnologia para seu site WordPress.

Esta é a nossa configuração de segurança recomendada:

- Instale um plug-in de segurança do WordPress, como o Sucuri ou o Wordfence (ambos têm excelentes versões gratuitas).

- Configure um firewall do WordPress que seja executado na nuvem. Recomendamos usar a CDN gratuita da Cloudflare, que bloqueia automaticamente qualquer atividade suspeita antes mesmo que ela chegue ao seu site.

Usamos o Cloudflare no WPBeginner. Você pode ler sobre nossa experiência em nosso estudo de caso sobre a mudança para o Cloudflare.

A combinação de um plug-in de segurança do WordPress que é executado em seu site e um firewall baseado em nuvem fortalece a segurança do WordPress em um nível profissional. Ele é capaz de bloquear os malwares mais comuns, os ataques DDoS e as tentativas de invasão por força bruta.

Dicas de bônus: Prevenir futuros hacks do WordPress

A melhor maneira de lidar com os hacks é evitar que eles aconteçam em primeiro lugar. Depois de ajudar inúmeros usuários a recuperar seus sites, desenvolvemos uma sólida estratégia de prevenção.

Você pode ler todas elas em nosso manual completo de segurança do WordPress. Trata-se de uma configuração de segurança passo a passo que usamos em todos os nossos sites, escrita especificamente para iniciantes e pequenas empresas.

Aqui estão nossas principais práticas de segurança:

- Configure backups automatizados do WordPress.

- Mantenha o núcleo, os temas e os plug-ins do WordPress atualizados.

- Configure a autenticação de dois fatores no WordPress.

- Limite as tentativas de login para evitar ataques de força bruta.

Essas dicas são rápidas e fáceis de implementar. Elas o protegerão de ataques maliciosos de redirecionamento de URL de spam no futuro.

Palavras finais: Protegendo o WordPress contra redirecionamentos de spam e malware

Lidar com redirecionamentos de spam pode ser assustador, mas agora você tem todas as ferramentas e o conhecimento necessários para corrigir seu site.

Independentemente de escolher nosso serviço de reparo de site hackeado (recomendado) ou seguir o guia “faça você mesmo”, você está tomando as medidas certas para proteger seu site WordPress.

Lembre-se de que a segurança não é uma solução única – é um processo contínuo. Ao usar as dicas de prevenção que compartilhamos, você estará muito mais protegido contra ataques futuros. 💪

Talvez você também queira ler nosso artigo sobre como saber se um e-mail de segurança do WordPress é verdadeiro ou falso ou como proteger o WordPress multisite.

Se você gostou deste artigo, inscreva-se em nosso canal do YouTube para receber tutoriais em vídeo sobre o WordPress. Você também pode nos encontrar no Twitter e no Facebook.

Have a question or suggestion? Please leave a comment to start the discussion.