Wyobraź sobie taką sytuację: Próbujesz sprawdzić swoją witrynę internetową WordPress, gdy nagle zostajesz przeniesiony na podejrzaną witrynę hazardową lub szkicową stronę farmaceutyczną.

Serce ci zamiera, gdy zdajesz sobie sprawę, że twoja witryna została zhakowana. 😱

Doskonale wiemy, jak przerażająca i frustrująca może być taka sytuacja. Ale najpierw weź głęboki oddech.

Twoja witryna internetowa może zostać uratowana, a my jesteśmy tutaj, aby poprowadzić Cię przez każdy etap procesu odzyskiwania. Niezależnie od tego, czy Twoi użytkownicy widzą przekierowania spamowe, czy też otrzymujesz od Google przerażające ostrzeżenie “Ta witryna może zostać zhakowana”, jesteśmy do Twojej dyspozycji.

W tym artykule pokażemy dwa sprawdzone sposoby na zatrzymanie przekierowań WordPressa na spamerskie witryny internetowe.

Dlaczego moja witryna WordPress przekierowuje do spamu?

Spamowe przekierowania mają miejsce, gdy hakerzy wstrzykną złośliwy kod do twojej witryny WordPress. Kod ten następnie wysyła odwiedzających do niechcianych witryn internetowych wypełnionych reklamami, oszustwami phishingowymi lub złośliwym oprogramowaniem.

Hakerzy mogą wykorzystywać różne metody, aby uzyskać dostęp do twojej witryny, w tym:

- Zainfekowane wtyczki i motywy: Wtyczki i motywy pobrane z nieautoryzowanych źródeł(nulled WordPress themes and plugins) są częstą przyczyną złośliwego oprogramowania i przekierowań spamowych.

- Słabe hasła: Atakujący mogą odgadnąć lub wykraść słabe hasła administratora, aby przejąć kontrolę nad twoją witryną i wstawić złośliwy kod, który przekierowuje użytkowników na strony ze spamem.

- Niezałatane luki w zabezpieczeniach: Jeśli twój rdzeń WordPressa, wtyczki lub motywy są nieaktualne, hakerzy mogą wykorzystać znane luki w zabezpieczeniach, aby dodać złośliwy kod.

- Ukryte backdoory: Nawet po usuwaniu widocznego złośliwego oprogramowania hakerzy czasami pozostawiają ukryte punkty dostępu, aby później ponownie zainfekować twoją witrynę. Są to tak zwane backdoory.

Wielu właścicieli witryn internetowych nie zdaje sobie sprawy, że ich witryna została zhakowana, dopóki odwiedzający nie zaczną narzekać lub wyszukiwarki nie zaczną zgłaszać problemu. Im szybciej podejmiesz działania, tym mniej szkód spowoduje włamanie.

W tym artykule omówimy 2 metody i zachęcamy do skorzystania z poniższych odnośników, aby przejść do wybranej metody:

Zacznijmy od naszego rekomendowanego rozwiązania, ponieważ jest ono łatwiejsze dla początkujących, nietechnicznych użytkowników i właścicieli małych firm.

Metoda 1: Skorzystanie z usługi naprawy zhakowanej witryny (zalecane 🎯)

Kiedy twoja witryna jest zagrożona, czas jest najważniejszy. Każda minuta przekierowania Twojej witryny internetowej na strony spamerskie może oznaczać utratę odwiedzających, utratę reputacji i potencjalne kary od Google.

Dlatego wielu właścicieli witryn wybiera profesjonalną usługę naprawy – to najszybszy i najbezpieczniejszy sposób na powrót do trybu online.

Rozwiązanie eksperckie:

Dla większości użytkowników WordPressa najłatwiejszym sposobem na wyczyszczenie przekierowań spamowych jest skorzystanie z naszej profesjonalnej usługi naprawy zhakowanej witryny.

Za jednorazową (jednorazową) opłatą nasz zespół ekspertów ds. zabezpieczeń WordPress oczyści twoją witrynę internetową i usunie złośliwy kod przekierowujący do witryn spamowych.

Nasza usługa naprawy zhakowanej witryny oferuje kilka kluczowych korzyści:

- Eksperci techniczni, którzy poradzili sobie z tysiącami zhakowanych witryn

- Reakcja w nagłych wypadkach i terminowe poprawki

- Całkowite usuwanie złośliwego oprogramowania i wzmocnienie zabezpieczeń

- Kopia zapasowa twojej witryny internetowej po zakończeniu czyszczenia

- Brak ryzyka przypadkowego uszkodzenia twojej witryny.

Najlepsze jest to, że otrzymujesz 30-dniową gwarancję i pełny zwrot pieniędzy, jeśli nie będziemy w stanie poprawić Twojej witryny internetowej WordPress.

Gotowy na pomoc ekspertów? Przejdź na stronę usługi naprawy zhakowanej witryny, aby rozpocząć.

Metoda 2: Ręczna poprawka przekierowań witryn spamowych WordPress (dla majsterkowiczów)

Jeśli czujesz się komfortowo z WordPressem i wolisz zająć się wszystkim samodzielnie, to stworzyliśmy kompleksowy przewodnik krok po kroku.

Przeprowadzimy Cię przez każdą część procesu czyszczenia, wyjaśniając, co należy zrobić i dlaczego ma to znaczenie.

⚠️ Uwaga: Poprawki typu “zrób to sam” są możliwe, ale mogą być ryzykowne, jeśli nie jesteś zaznajomiony z zabezpieczeniami WordPressa. Jeden niewłaściwy ruch może pogorszyć problem lub doprowadzić do utraty danych.

ℹ️ Ważne: Utwórz punkt przywracania kopii zapasowej

Przed rozpoczęciem jakichkolwiek napraw upewnij się, że masz aktualną kopię zapasową twojej witryny. Jeśli coś pójdzie nie tak, będziesz potrzebować punktu przywracania.

Zalecamy korzystanie z programu Duplicator, który z łatwością tworzy kopie zapasowe i przywraca twoją witrynę internetową. Używamy go w całej naszej firmie i był to przełom dla naszych potrzeb w zakresie bezpiecznego tworzenia kopii zapasowych. Aby uzyskać więcej informacji, zapoznaj się z naszą pełną recenzją Duplicatora.

Uwaga: Dostępna jest również darmowa wersja programu Duplicator. Można ją wypróbować, ale zalecamy uaktualnienie do płatnego planu, który oferuje więcej funkcji.

Teraz, gdy przygotowałeś swoją witrynę internetową do naprawy, zacznijmy poprawki przekierowań spamowych.

Krok 1: Przeskanuj swoją witrynę internetową w poszukiwaniu złośliwego oprogramowania

Pomyśl o skanowaniu złośliwego oprogramowania jak o używaniu wykrywacza metalu na plaży – pomaga znaleźć ukryte zagrożenia zakopane w plikach twojej witryny.

Nasze doświadczenie pokazuje, że przekierowania spamowe często ukrywają się w nieoczekiwanych miejscach, co sprawia, że dokładne skanowanie jest niezbędne.

Na szczęście dostępne są doskonałe wtyczki zabezpieczeń WordPress, które można wykorzystać do skanowania twojej witryny internetowej.

Oto jak przeprowadzić skuteczne skanowanie pod kątem złośliwego oprogramowania.

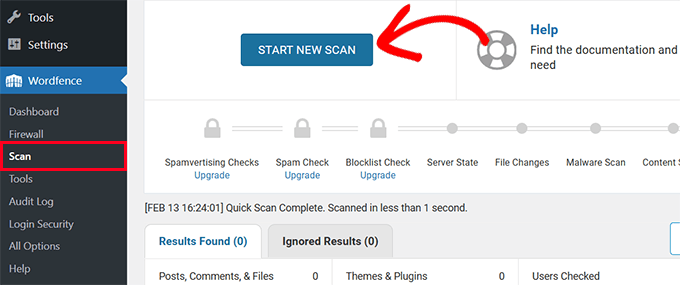

Po pierwsze, musisz zainstalować zaufaną wtyczkę zabezpieczenia (taką jak Sucuri Security lub Wordfence). Na potrzeby tego artykułu pokażemy, jak uruchomić skanowanie w Wordfence, ale instrukcje działają tak samo niezależnie od używanej wtyczki zabezpieczenia.

Najpierw musisz zainstalować wybraną przez ciebie wtyczkę zabezpieczeń. Aby uzyskać szczegółowe informacje, zapoznaj się z naszym przewodnikiem na temat instalacji wtyczki WordPress.

Następnie w menu wtyczki przejdź do sekcji Skanuj i uruchom kompleksowe skanowanie witryny. Ukończenie skanowania może zająć trochę czasu, w zależności od ilości przechowywanych danych i plików.

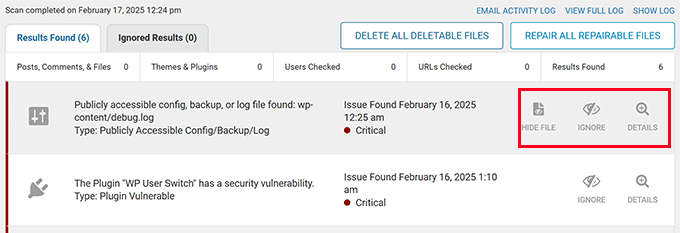

Po zakończeniu wyświetlone zostaną wyniki skanowania.

Przejrzyj uważnie wyniki i poszukaj problemów poważnych, krytycznych i innych. Możesz kliknąć problem, aby zobaczyć jego szczegóły.

W tym miejscu większość wtyczek zabezpieczeń dostarczy również instrukcje, jak rozwiązać ten problem.

Skanery zabezpieczeń WordPressa są całkiem dobre w wyłapywaniu niektórych z najbardziej znanych złośliwych programów i hacków przekierowujących. Miejmy nadzieję, że uda im się znaleźć kod odpowiedzialny za przekierowania spamowe.

Wskazówka dla profesjonalistów: Nie polegaj tylko na jednym skanerze. Różne narzędzia zabezpieczeń mogą wyłapywać różne rodzaje złośliwego oprogramowania. Zalecamy korzystanie z co najmniej dwóch różnych rozwiązań skanujących.

Krok 2: Sprawdź podejrzanych użytkowników administracyjnych

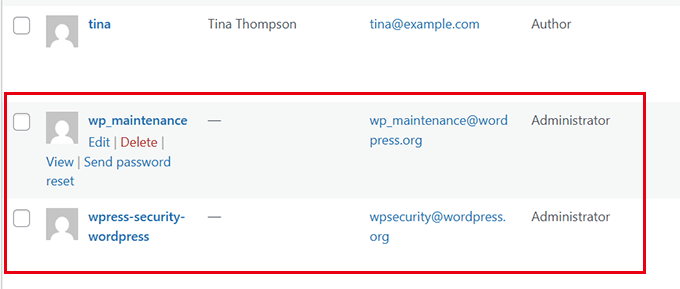

Hakerzy często tworzą ukryte konta administratorów, aby utrzymać dostęp do twojej witryny. Konta te mogą mieć niewinnie wyglądające nazwy użytkownika lub być zamaskowane jako konta systemowe.

Widzieliśmy przypadki, w których hakerzy tworzyli pojedyncze, sprytnie zamaskowane konto administratora. Widzieliśmy również przypadki, w których złośliwe oprogramowanie utworzyło dziesiątki kont administratora.

Wystarczy wykonać poniższe kroki, aby zidentyfikować i usuwać podejrzanych użytkowników.

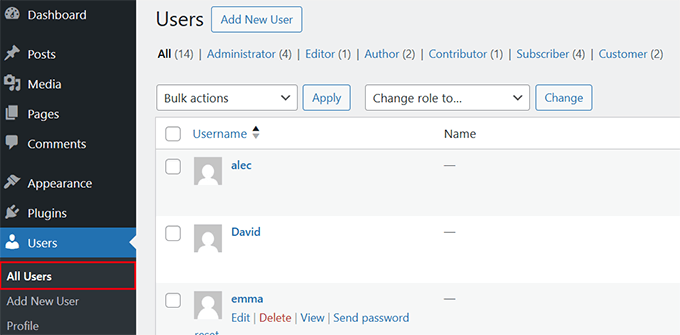

Przejdź do strony Użytkownicy ” Wszyscy użytkownicy w twoim kokpicie administracyjnym WordPress.

Tutaj musisz poszukać kont, których nie rozpoznajesz. Mogą to być konta z losowymi numerami, dziwnymi nazwami użytkowników lub konta udające konta systemowe.

Następnie należy natychmiast usunąć wszelkie podejrzane konta, klikając “Usuń” pod danym kontem.

⚠️ Ostrzeżenie: Niektórzy hakerzy nazywają swoje konta po popularnych rolach WordPress, takich jak “admin_support” lub “wp_maintenance”. Zachowaj szczególną czujność w przypadku nazw użytkowników wyglądających na systemowe.

Po sprawdzeniu i usunięciu podejrzanych kont użytkowników można przejść do następnego kroku.

Krok 3: Zastąpienie zhakowanych plików WordPressa

Podobnie jak w przypadku wymiany zainfekowanego wirusem dysku twardego na czysty, musimy przywrócić czyste wersje plików rdzeni WordPressa.

Nie martw się – nie będzie to miało wpływu na treść Twojej witryny internetowej, obrazki, motywy lub wtyczki.

Oto nasz przetestowany proces bezpiecznej wymiany plików.

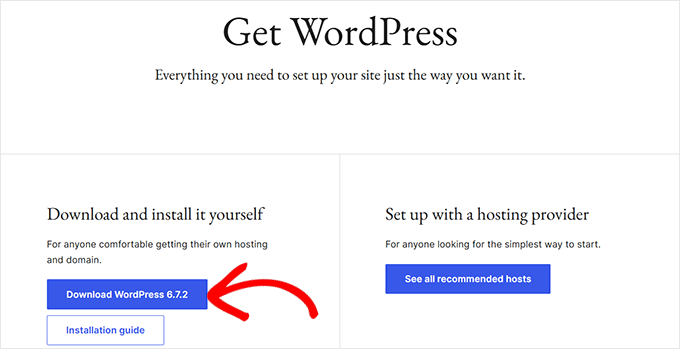

Najpierw musisz pobrać świeżą kopię WordPressa z WordPress.org i rozpakować plik na twoim komputerze.

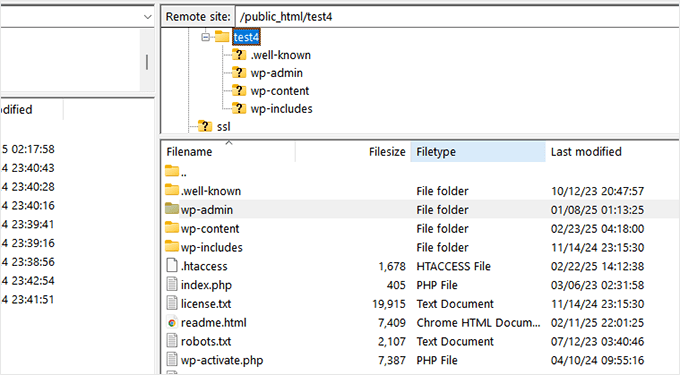

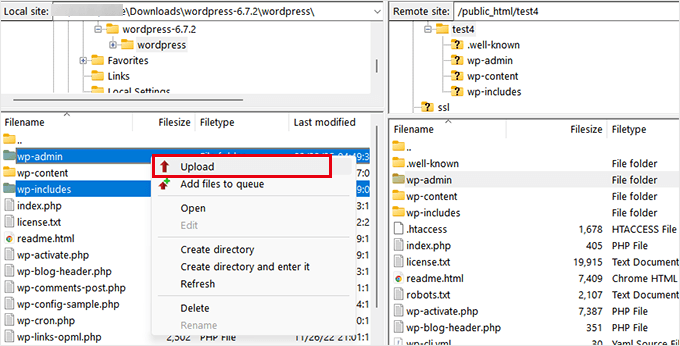

Następnie połącz się z twoją witryną za pomocą klienta FTP lub aplikacji File Manager w cPanelu i przejdź do katalogu głównego WordPress.

Jest to katalog, w którym będą widoczne foldery wp-admin, wp-includes i wp-content.

Teraz należy usunąć istniejące katalogi wp-admin i wp-includes.

Po ich usunięciu należy wgrać czyste wersje z twojego komputera.

Po zastąpieniu głównych katalogów należy zastąpić wszystkie pliki rdzeni w katalogu głównym. Obejmuje to pliki takie jak wp-activate.php, wp-blog-header.php, wp-comments-post.php, wp-config-sample.php i inne.

Po wyświetleniu monitu wybierz opcję “Zastąp”, aby zastąpić stare pliki nową wersją.

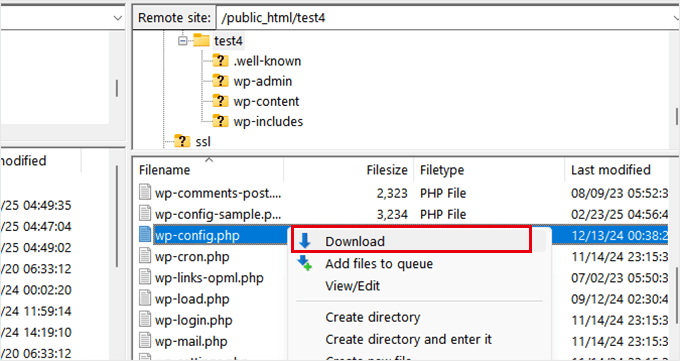

Następnie musisz pobrać plik wp-config. php na swój komputer jako kopię zapasową i usunąć plik . htaccess z twojego katalogu głównego. Nie martw się, ponieważ WordPress automatycznie zregeneruje plik .ht access.

Teraz musisz zmienić nazwę pliku wp-config-sample.php na wp-config.php, a następnie kliknąć prawym przyciskiem myszy, aby go “edytować”. Plik otworzy się w edytorze tekstu, takim jak Notatnik lub TextEdit.

Ostrożnie wypełnij wartości dla połączenia z bazą danych. Możesz zobaczyć stary plik wp-config.php, który pobrałeś we wcześniejszym kroku, aby znaleźć twoją bazę danych WordPress, prefiks tabeli, nazwę użytkownika, hasło i nazwę hosta.

Więcej szczegółów można znaleźć w naszym przewodniku na temat edycji pliku wp-config.php.

Po zakończeniu zastępowania starych plików rdzeni świeżymi kopiami, nie zapomnij przejść na twoją witrynę internetową i kokpit administratora, aby upewnić się, że wszystko działa zgodnie z oczekiwaniami.

Następnie możesz przejść do następnego kroku.

Krok 4: Usuwanie złośliwego kodu z plików motywów i wtyczek

Jednym z powszechnych źródeł złośliwego oprogramowania są unieważnione wtyczki i motywy. Są to pirackie kopie wtyczek i motywów WordPress premium pobrane z nieautoryzowanych źródeł.

Hakerzy uwielbiają ukrywać złośliwy kod w plikach motywów i wtyczek. Często umieszczają swoje spamerskie odnośniki i przekierowania w legalnych plikach, co utrudnia ich wykrycie. Ale nie martw się – pokażemy ci dokładnie, czego szukać.

⚠️Warning: Większość ustawień motywów i wtyczek WordPress jest przechowywana w bazie danych i pozostanie tam nawet po usunięciu tych plików. Czasami jednak może dojść do utraty ustawień lub własnych zmian wprowadzonych w tych plikach. W takim przypadku konieczne będzie ręczne przywrócenie tych zmian.

Wystarczy postępować zgodnie z tym procesem, aby wyczyścić twoje pliki wtyczek i motywów.

Po pierwsze, musisz pobrać świeże kopie wszystkich twoich motywów i wtyczek z zaufanych źródeł. W przypadku darmowych motywów i wtyczek, zaufanym źródłem jest witryna internetowa WordPress.org. W przypadku motywów i wtyczek premium należy pobrać je z oficjalnych witryn internetowych.

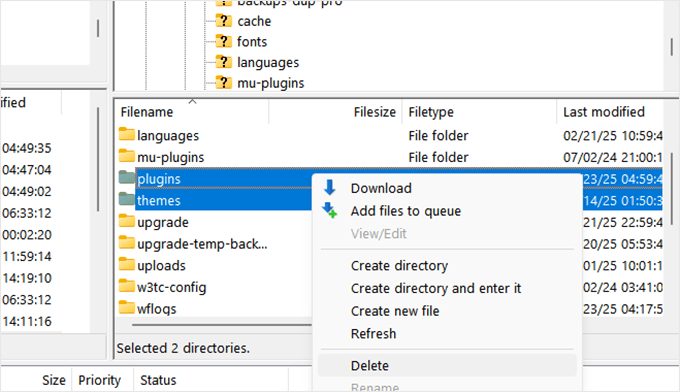

Po pobraniu wszystkich wtyczek i plików motywu, połącz się z twoją witryną internetową za pomocą klienta FTP i przejdź do katalogu wp-content.

Teraz musisz usunąć katalogi motywów i wtyczek z twojej witryny internetowej. Po ich usunięciu utwórz nowe katalogi i nadaj im nazwy “themes” i “wtyczki”. Będziesz miał teraz puste katalogi motywów i wtyczek na twojej witrynie internetowej.

Możesz teraz rozpocząć wgrywanie pobranych wcześniej plików motywu i wtyczek. Będziesz musiał rozpakować każdy pobrany plik, zanim będziesz mógł przesłać je na twoją witrynę internetową.

Po przesłaniu wszystkich plików przejdź do obszaru administracyjnego WordPress w przeglądarce i włącz motyw i wtyczki, których używałeś wcześniej. Jeśli pojawi się błąd, może być konieczne ponowne przesłanie tego konkretnego motywu lub pliku wtyczki.

Zastąpienie plików motywów i wtyczek nowszymi wersjami pobranymi z autentycznych źródeł spowoduje ich wyczyszczenie.

Miejmy nadzieję, że do tej pory twoja witryna internetowa będzie wolna od przekierowań spamowych. Jednakże, aby upewnić się, że twoja witryna internetowa pozostaje bezpieczna, będziesz musiał zaostrzyć jej zabezpieczenia.

Krok 6: Zabezpieczenie WordPressa po wyczyszczeniu przekierowań spamowych

Zabezpieczenie nie jest czymś jednorazowym. Zamiast tego jest to ciągły proces.

Teraz, gdy wyczyściłeś i naprawiłeś przekierowania spamu, następnym krokiem jest zapewnienie, że twoja witryna internetowa pozostanie czysta w przyszłości.

Aby to zrobić, musisz wykonać dodatkowe zabezpieczenia na swojej witrynie internetowej.

1. Zmiana wszystkich haseł do witryn internetowych

Hasła odgrywają ważną rolę w zabezpieczeniach WordPress. Jeśli uważasz, że twoja witryna została zhakowana, musisz natychmiast zmienić wszystkie hasła związane z twoją witryną internetową.

Obejmuje to następujące elementy:

- Wszystkie konta użytkowników w Twojej witrynie internetowej WordPress. Zobacz nasz przewodnik na temat zmiany haseł dla wszystkich użytkowników w WordPress.

- Hasła do wszystkich kont FTP w twojej witrynie internetowej. Konta FTP można znaleźć w panelu sterowania twojego hostingu WordPress i tam można zarządzać ich hasłami.

- Hasła do Twojej nazwy użytkownika bazy danych WordPress. Możesz znaleźć użytkowników MySQL w panelu sterowania twojego konta hostingowego w sekcji Baza danych. Musisz również zaktualizować hasło dla nazwy użytkownika bazy danych w twoim pliku

wp-config.php. W przeciwnym razie twoja witryna internetowa zacznie wyświetlać błąd połączenia z bazą danych.

Wskazówka dla profesjonalistów: Zawsze używaj silniejszych haseł i aplikacji do zarządzania hasłami, takiej jak 1Password, aby przechowywać wszystkie twoje hasła.

2. Zainstaluj wtyczkę zabezpieczeń i zaporę WordPress.

Teraz, gdy wyczyściliśmy hack, nadszedł czas, aby wzmocnić twoją witrynę przed przyszłymi atakami. Potraktuj ten krok jako instalację zaawansowanego technologicznie systemu zabezpieczeń dla twojej witryny WordPress.

Oto nasza zalecana konfiguracja zabezpieczeń:

- Zainstaluj wtyczkę do zabezpieczeń WordPressa, taką jak Sucuri lub Wordfence (obie mają doskonałe darmowe wersje).

- Skonfiguruj zaporę WordPress działającą w chmurze. Zalecamy korzystanie z bezpłatnej sieci CDN Cloudflare, która automatycznie blokuje wszelkie podejrzane działania, jeszcze zanim dotrą one do twojej witryny internetowej.

Używamy Cloudflare na WPBeginner. Możesz przeczytać o naszych doświadczeniach w naszym studium przypadku dotyczącym przejścia na Cloudflare.

Połączenie wtyczki zabezpieczającej WordPress działającej na twojej witrynie internetowej i opartej na chmurze zapory wzmacnia zabezpieczenia WordPress do profesjonalnego poziomu. Jest w stanie blokować najpopularniejsze złośliwe oprogramowanie, ataki DDoS i próby włamań brute force.

Wskazówki bonusowe: Zapobieganie przyszłym włamaniom do WordPressa

Najlepszym sposobem radzenia sobie z włamaniami jest przede wszystkim zapobieganie im. Po tym, jak pomogliśmy niezliczonym użytkownikom odzyskać ich witryny, opracowaliśmy solidną strategię zapobiegania.

Możesz przeczytać je wszystkie w naszym kompletnym podręczniku zabezpieczeń WordPress. Jest to konfiguracja zabezpieczeń krok po kroku, której używamy na wszystkich naszych witrynach internetowych, napisana specjalnie dla początkujących i małych firm.

Oto nasze najlepsze praktyki w zakresie zabezpieczeń:

- Skonfigurujautomatyczne kopie zapasowe WordPressa.

- Aktualizuj rdzeń WordPressa, motywy i wtyczki.

- Skonfigurujuwierzytelnianie dwuskładnikowe w WordPress.

- Ogranicz próby logowania, aby zapobiec atakom siłowym.

Te wskazówki są szybkie i łatwe do wdrożenia. Zabezpieczą cię one przed złośliwymi atakami przekierowania adresów URL w przyszłości.

Ostatnie słowa: Zabezpieczenie WordPressa przed spamem, przekierowaniami i złośliwym oprogramowaniem

Radzenie sobie z przekierowaniami spamowymi może być przerażające, ale masz teraz wszystkie narzędzia i wiedzę potrzebną do poprawienia twojej witryny.

Niezależnie od tego, czy wybierzesz naszą usługę naprawy witryny po włamaniu (zalecane) , czy skorzystasz z przewodnika dla majsterkowiczów, podejmiesz właściwe kroki w celu zabezpieczenia swojej witryny internetowej WordPress.

Pamiętaj, że zabezpieczenia to nie jednorazowa poprawka – to ciągły proces. Korzystając ze wskazówek, które udostępniliśmy, będziesz znacznie lepiej zabezpieczony przed przyszłymi atakami. 💪

Możesz również przeczytać nasz artykuł o tym , jak stwierdzić, czy e-mail dotyczący zabezpieczeń WordPress jest prawdziwy czy fałszywy lub jak zabezpieczyć WordPress multisite.

If you liked this article, then please subscribe to our YouTube Channel for WordPress video tutorials. You can also find us on Twitter and Facebook.

Have a question or suggestion? Please leave a comment to start the discussion.