Stellen Sie sich Folgendes vor: Sie versuchen, Ihre WordPress-Website zu überprüfen, und plötzlich werden Sie auf eine verdächtige Website für Glücksspiele oder eine zweifelhafte pharmazeutische Seite weitergeleitet.

Ihr Herz sinkt, als Sie feststellen, dass Ihre Website gehackt wurde. 😱

Wir wissen genau, wie erschreckend und frustrierend diese Situation sein kann. Aber atmen Sie erst einmal tief durch.

Ihre Website kann gerettet werden, und wir sind hier, um Sie durch jeden Schritt des Wiederherstellungsprozesses zu führen. Ganz gleich, ob Ihre Besucher Spam-Weiterleitungen sehen oder Sie die gefürchtete Warnung “Diese Website wurde möglicherweise gehackt” von Google erhalten, wir sind für Sie da.

In diesem Artikel zeigen wir Ihnen zwei bewährte Methoden, mit denen Sie verhindern können, dass WordPress auf Spam-Websites umleitet.

Warum wird meine WordPress Website auf Spam umgeleitet?

Spam-Weiterleitungen entstehen, wenn Hacker bösartigen Code in Ihre WordPress Website einschleusen. Dieser Code leitet Besucher dann auf unerwünschte Websites mit Werbung, Phishing-Betrug oder Malware weiter.

Hacker können verschiedene Methoden anwenden, um sich Zugang zu Ihrer Website zu verschaffen, darunter:

- Infizierte Plugins & Themes: Plugins und Themes, die von nicht autorisierten Quellen heruntergeladen wurden(nulled WordPress Themes und Plugins), sind eine häufige Ursache für Malware und Spam-Weiterleitungen.

- Schwache Passwörter: Angreifer können schwache Admin-Passwörter erraten oder stehlen, um die Kontrolle über Ihre Website zu übernehmen und bösartigen Code einzufügen, der Benutzer auf Websites mit Spam umleitet.

- Ungepatchte Sicherheitslücken: Wenn Ihr WordPress-Kern, Plugins oder Themes veraltet sind, können Hacker bekannte Sicherheitslücken ausnutzen, um bösartigen Code einzufügen.

- Versteckte Hintertüren: Selbst nach der Entfernung sichtbarer Malware hinterlassen Hacker manchmal versteckte Zugangspunkte, um Ihre Website später erneut zu infizieren. Diese werden als Hintertüren bezeichnet.

Viele Website-Besitzer bemerken nicht, dass ihre Website gehackt wurde, bis sich Besucher beschweren oder Suchmaschinen eine Warnung ausgeben. Je früher Sie handeln, desto geringer ist der Schaden, der dadurch entsteht.

In diesem Artikel werden wir 2 Methoden behandeln. Sie können die Links unten benutzen, um zu der Methode zu gelangen, die Sie verwenden möchten:

Beginnen wir mit der von uns empfohlenen Lösung, da sie für Anfänger, nicht-technische Benutzer und Kleinunternehmer einfacher ist.

Methode 1: Verwenden Sie einen Dienst zur Reparatur gehackter Websites (empfohlen 🎯)

Wenn Ihre Website kompromittiert wurde, ist Zeit das A und O. Jede Minute, in der Ihre Website auf Spam-Websites weitergeleitet wird, kann den Verlust von Besuchern, eine Schädigung des Rufs und mögliche Strafen von Google bedeuten.

Aus diesem Grund entscheiden sich viele Website-Besitzer für einen professionellen Reparaturdienst – es ist der schnellste und sicherste Weg, um wieder online zu gehen.

Die Expertenlösung:

Für die meisten Benutzer von WordPress ist es am einfachsten, Spam-Weiterleitungen zu entfernen, indem sie unseren professionellen Dienst zur Reparatur gehackter Websites nutzen.

Gegen eine einmalige (nicht wiederkehrende) Gebühr säubert unser Team von WordPress-Sicherheitsexperten Ihre Website und entfernt den bösartigen Code, der auf Websites mit Spam umleitet.

Unser Dienst zur Reparatur gehackter Websites bietet mehrere wichtige Vorteile:

- Erfahrene Techniker, die Tausende von gehackten Websites bearbeitet haben

- Schnelle Reaktion und rechtzeitige Reparaturen

- Vollständige Malware-Entfernung und Sicherheitshärtung

- Backup Ihrer Website nach der Bereinigung

- Kein Risiko einer versehentlichen Beschädigung Ihrer Website

Das Beste daran ist, dass Sie eine 30-Tage-Garantie und eine volle Rückerstattung erhalten, wenn wir Ihre WordPress-Website nicht reparieren können.

👉 Sind Sie bereit für Expertenhilfe? Besuchen Sie einfach unsere Seite zum Dienst für die Reparatur gehackter Websites.

Methode 2: WordPress-Spam-Website-Weiterleitungen manuell beheben (DIY-Benutzer)

Wenn Sie mit WordPress vertraut sind und die Dinge lieber selbst in die Hand nehmen, haben wir eine umfassende Schritt-für-Schritt-Anleitung erstellt.

Wir führen Sie durch jeden Teil des Bereinigungsprozesses und erklären Ihnen, was zu tun ist und warum es wichtig ist.

⚠️ Vorsicht: Selbsthilfe ist zwar möglich, kann aber riskant sein, wenn Sie mit der Sicherheit von WordPress nicht vertraut sind. Ein falscher Schritt könnte das Problem verschlimmern oder zu Datenverlust führen.

ℹ️ Wichtig: Erstellen Sie einen Wiederherstellungspunkt

Bevor Sie mit den Reparaturen beginnen, sollten Sie eine aktuelle Sicherungskopie Ihrer Website erstellen. Wenn etwas schief geht, brauchen Sie einen Wiederherstellungspunkt.

Wir empfehlen die Verwendung von Duplicator, mit dem Sie Ihre Website problemlos sichern und wiederherstellen können. Wir verwenden es in unserem gesamten Unternehmen, und es hat unsere Anforderungen an eine sichere Datensicherung entscheidend verändert. Weitere Einzelheiten finden Sie in unserer vollständigen Rezension zu Duplicator.

Hinweis: Es gibt auch eine kostenlose Version von Duplicator. Sie können sie ausprobieren, aber wir empfehlen ein Upgrade auf einen kostenpflichtigen Plan, der mehr Funktionen bietet.

Nun, da Sie Ihre Website für Reparaturen vorbereitet haben, können wir mit der Beseitigung von Spam-Weiterleitungen beginnen.

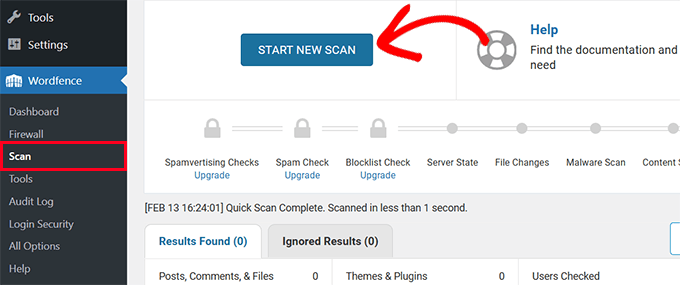

Schritt 1: Scannen Sie Ihre Website auf Malware

Stellen Sie sich das Scannen von Malware wie die Verwendung eines Metalldetektors am Strand vor – es hilft Ihnen, versteckte Bedrohungen in den Dateien Ihrer Website zu finden.

Unsere Erfahrung zeigt, dass sich Spam-Weiterleitungen oft an unerwarteten Stellen verstecken, so dass ein gründlicher Scan unerlässlich ist.

Glücklicherweise gibt es hervorragende WordPress Sicherheits Plugins, die Sie zum Scannen Ihrer Website verwenden können.

Hier erfahren Sie, wie Sie einen effektiven Malware-Scan durchführen.

Zunächst müssen Sie ein vertrauenswürdiges Sicherheits-Plugin (wie Sucuri Security oder Wordfence) installieren. In diesem Artikel zeigen wir Ihnen, wie Sie einen Scan in Wordfence durchführen, aber die Anweisungen funktionieren unabhängig davon, welches Sicherheits-Plugin Sie verwenden, auf die gleiche Weise.

Zunächst müssen Sie das Sicherheits-Plugin Ihrer Wahl installieren. Einzelheiten finden Sie in unserer Anleitung zur Installation eines WordPress Plugins.

Als Nächstes navigieren Sie im Plugin-Menü zum Abschnitt Scan und führen einen umfassenden Scan der Website durch. Je nachdem, wie viele Daten und Dateien Sie gespeichert haben, kann es einige Zeit dauern, bis der Scan abgeschlossen ist.

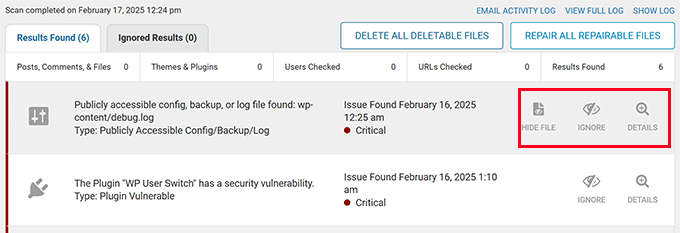

Sobald der Vorgang abgeschlossen ist, werden die Scanergebnisse angezeigt.

Prüfen Sie die Rezensionen sorgfältig und suchen Sie nach schweren, kritischen und anderen Problemen. Sie können auf ein Problem klicken, um dessen Details anzuzeigen.

Bei den meisten Sicherheits-Plugins finden Sie auch Anweisungen, wie Sie das Problem beheben können.

WordPress-Sicherheitsscanner sind recht gut darin, einige der berüchtigtsten Malware- und Redirect-Hacks zu erkennen. Hoffentlich werden sie in der Lage sein, den Code zu finden, der für Spam-Weiterleitungen verantwortlich ist.

💡 Profi-Tipp: Verlassen Sie sich nicht nur auf einen Scanner. Verschiedene Werkzeuge können unterschiedliche Arten von Malware abfangen. Wir empfehlen, mindestens zwei verschiedene Scan-Lösungen zu verwenden.

Schritt 2: Überprüfung auf verdächtige Benutzer

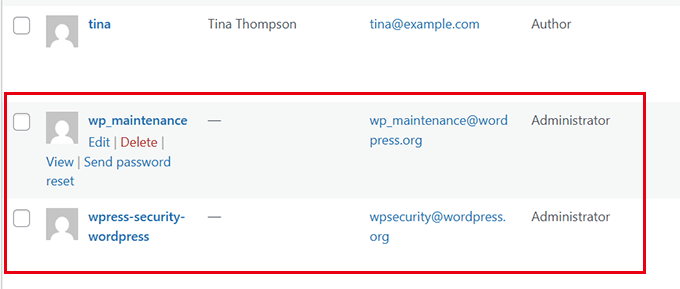

Hacker erstellen oft versteckte Konten für Administratoren, um den Zugang zu Ihrer Website zu erhalten. Diese Konten können unschuldig aussehende Benutzernamen haben oder als Systemkonten getarnt sein.

Wir haben Fälle gesehen, in denen Hacker ein einziges, geschickt getarntes Admin-Benutzerkonto erstellt haben. Wir haben auch Fälle gesehen, in denen die Malware Dutzende von Administratorkonten erstellt hat.

Folgen Sie einfach diesen Schritten, um verdächtige Benutzer zu identifizieren und zu entfernen.

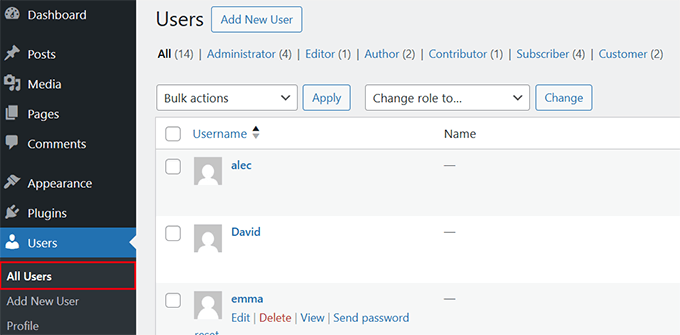

Gehen Sie auf die Seite Benutzer ” Alle Benutzer in Ihrem WordPress-Dashboard.

Hier müssen Sie nach Konten suchen, die Sie nicht kennen. Das können Konten mit zufälligen Nummern oder seltsamen Benutzernamen sein oder Konten, die vorgeben, Systemkonten zu sein.

Als Nächstes ist es an der Zeit, verdächtige Konten sofort zu löschen, indem Sie unter dem jeweiligen Konto auf “Löschen” klicken.

⚠️ Warnung: Einige Hacker benennen ihre Konten nach gängigen WordPress Rollen wie “admin_support” oder “wp_maintenance”. Seien Sie besonders wachsam bei Benutzernamen, die nach einem System aussehen.

Sobald Sie verdächtige Benutzerkonten überprüft und gelöscht haben, können Sie mit dem nächsten Schritt fortfahren.

Schritt 3: Ersetzen Sie gehackte WordPress-Dateien

Genauso wie wir eine virenverseuchte Festplatte durch eine saubere ersetzen, müssen wir saubere Versionen der WordPress-Kerndateien wiederherstellen.

Keine Sorge – dies hat keine Auswirkungen auf Ihre Website-Inhalte, Bilder, Themes oder Plugins.

Hier ist unser getesteter Prozess zum sicheren Ersetzen von Dateien.

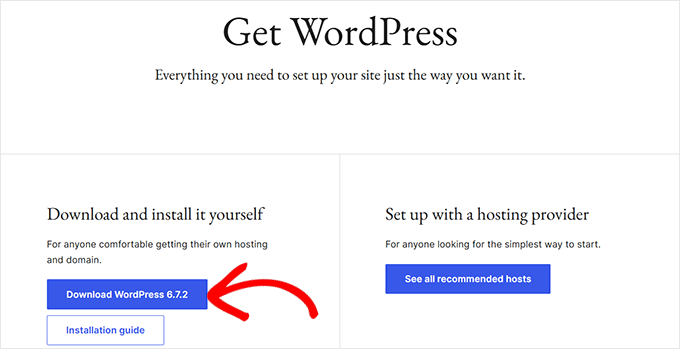

Zunächst müssen Sie eine neue Kopie von WordPress von WordPress.org herunterladen und die Datei auf Ihrem Computer entpacken.

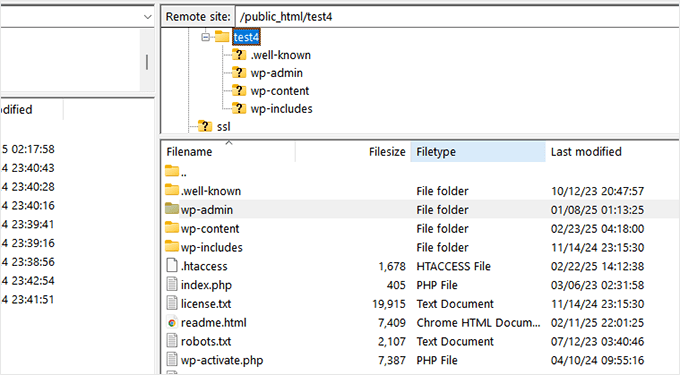

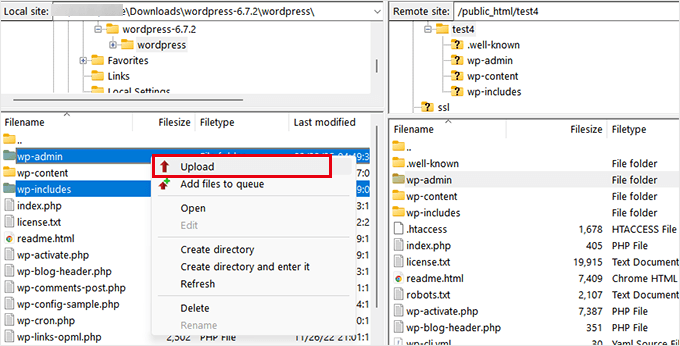

Verbinden Sie sich dann mit einem FTP-Client oder einer Dateimanager-App im cPanel mit Ihrer Website und navigieren Sie zum WordPress-Stammordner.

Dies ist der Ordner, in dem Sie die Ordner wp-admin, wp-includes und wp-content sehen können.

Löschen Sie nun die bestehenden Ordner wp-admin und wp-includes.

Sobald sie gelöscht sind, müssen Sie die bereinigten Versionen von Ihrem Computer hochladen.

Nachdem Sie die Hauptordner ersetzt haben, müssen Sie alle Kerndateien im Hauptverzeichnis ersetzen. Dazu gehören Dateien wie wp-activate.php, wp-blog-header.php, wp-comments-post.php, wp-config-sample.php, und andere.

Wenn Sie dazu aufgefordert werden, wählen Sie “Überschreiben”, um die alten Dateien durch die neue Version zu ersetzen.

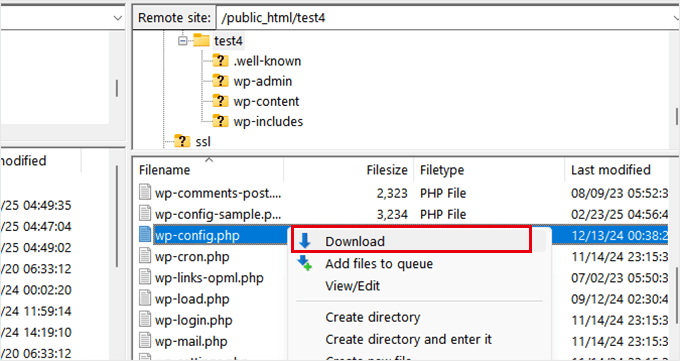

Als Nächstes müssen Sie die Datei wp-config.php als Backup auf Ihren Computer herunterladen und die .htaccess-Datei aus Ihrem Stammordner löschen. Machen Sie sich keine Sorgen, denn WordPress wird die .htaccess-Datei automatisch für Sie neu generieren.

Nun müssen Sie die Datei wp-config-sample.php in wp-config.php umbenennen und dann mit der rechten Maustaste auf “Bearbeiten” klicken. Die Datei wird in einem Texteditor wie Notepad oder TextEdit geöffnet.

Geben Sie sorgfältig die Werte für die Datenbankverbindung ein. Sie können die alte wp-config.php-Datei einsehen, die Sie im vorherigen Schritt heruntergeladen haben, um Ihre WordPress-Datenbank, das Tabellenpräfix, den Benutzernamen, das Passwort und den Hostnamen herauszufinden.

Weitere Einzelheiten finden Sie in unserer Anleitung zur Bearbeitung der Datei wp-config.php.

Sobald Sie die alten Kerndateien durch neue Kopien ersetzt haben, sollten Sie Ihre Website und Ihr Admin-Dashboard besuchen, um sicherzustellen, dass alles wie erwartet funktioniert.

Danach können Sie mit dem nächsten Schritt fortfahren.

Schritt 4: Bösartigen Code aus Theme- und Plugin-Dateien entfernen

Eine der häufigsten Quellen für Malware sind nulled Plugins und Themes. Dabei handelt es sich um Raubkopien von Premium-Plugins und Themes für WordPress, die von nicht autorisierten Quellen heruntergeladen wurden.

Hacker lieben es, bösartigen Code in Themes- und Plugin-Dateien zu verstecken. Sie fügen ihre Spam-Links und Weiterleitungen oft in legitime Dateien ein, wodurch sie schwieriger zu erkennen sind. Aber keine Sorge – wir zeigen Ihnen genau, worauf Sie achten müssen.

⚠️Warning: Die meisten Einstellungen von WordPress-Themes und Plugins werden in der Datenbank gespeichert und bleiben dort erhalten, auch wenn Sie diese Dateien löschen. Manchmal kann es jedoch vorkommen, dass Einstellungen oder individuelle Änderungen, die Sie an diesen Dateien vorgenommen haben, verloren gehen. In diesem Fall müssen Sie diese Änderungen manuell wiederherstellen.

Folgen Sie einfach diesem Prozess, um Ihre Plugin- und Theme-Dateien zu reinigen.

Zunächst müssen Sie frische Kopien aller Themes und Plugins aus vertrauenswürdigen Quellen herunterladen. Für kostenlose Themes und Plugins ist die vertrauenswürdige Quelle die WordPress.org-Website selbst. Premium-Themes und Plugins sollten Sie von den offiziellen Websites herunterladen.

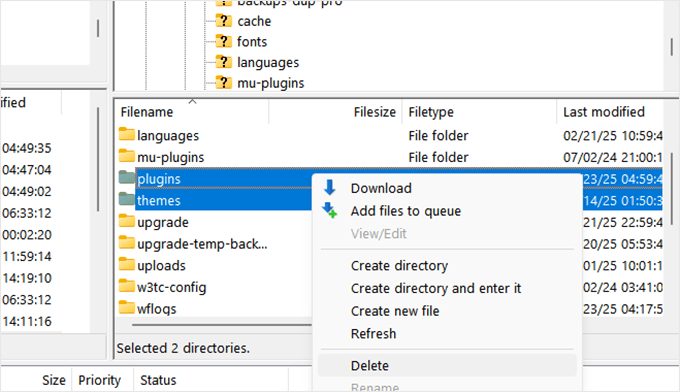

Sobald Sie alle Plugins und Themes heruntergeladen haben, verbinden Sie sich mit einem FTP-Client mit Ihrer Website und navigieren Sie zum Ordner wp-content.

Nun müssen Sie die Ordner "Themes" und "Plugins" von Ihrer Website löschen. Sobald sie gelöscht sind, erstellen Sie neue Verzeichnisse und nennen Sie sie “Themes” und “Plugins”. Sie haben nun leere Themes- und Plugins-Ordner auf Ihrer Website.

Sie können nun damit beginnen, die zuvor heruntergeladenen Themes und Plugins hochzuladen. Sie müssen jede heruntergeladene Datei entpacken, bevor Sie sie auf Ihre Website hochladen können.

Sobald Sie alle Dateien hochgeladen haben, gehen Sie im Browser zu Ihrem WordPress-Verwaltungsbereich und aktivieren Sie das Theme und die Plugins, die Sie zuvor verwendet haben. Wenn Sie einen Fehler sehen, müssen Sie möglicherweise versuchen, das betreffende Theme oder Plugin erneut hochzuladen.

Das Ersetzen von Themes und Plugins durch neuere Versionen, die von authentischen Quellen heruntergeladen wurden, bereinigt sie.

Hoffentlich ist Ihre Website inzwischen frei von Spam-Weiterleitungen. Um jedoch zu gewährleisten, dass Ihre Website sicher bleibt, müssen Sie die Sicherheitsvorkehrungen verschärfen.

Schritt 6: Sichern von WordPress nach der Bereinigung von Spam-Umleitungen

Sicherheit ist keine einmalige Sache. Vielmehr ist sie ein fortlaufender Prozess.

Nachdem Sie die Spam-Weiterleitungen gesäubert und behoben haben, müssen Sie im nächsten Schritt sicherstellen, dass Ihre Website auch in Zukunft sauber bleibt.

Dazu müssen Sie einige zusätzliche Sicherheitsmaßnahmen auf Ihrer Website durchführen.

1. Ändern Sie alle Website-Passwörter

Passwörter spielen eine wichtige Rolle bei der Sicherheit von WordPress. Wenn Sie glauben, dass Ihre Website gehackt wurde, müssen Sie sofort alle Passwörter ändern, die mit Ihrer Website zusammenhängen.

Dazu gehören die folgenden:

- Alle Benutzerkonten auf Ihrer WordPress-Website. Siehe unsere Anleitung zum Ändern von Passwörtern für alle Benutzer in WordPress.

- Passwörter für alle FTP-Konten auf Ihrer Website. Sie finden die FTP Konten in der Systemsteuerung Ihres WordPress Hosts und können deren Passwörter dort verwalten.

- Passwörter für Ihren WordPress-Datenbank-Benutzernamen. Sie finden die MySQL-Benutzer in der Systemsteuerung Ihres Hosting-Kontos unter dem Abschnitt Datenbank. Sie müssen das Passwort für den Benutzernamen der Datenbank auch in Ihrer

wp-config.php-Dateiaktualisieren. Andernfalls wird auf Ihrer Website der Fehler “Verbindung mit der Datenbank” angezeigt.

💡Pro-Tipp: Verwenden Sie immer sichere Passwörter und eine Passwortmanager-App wie 1Password, um alle Ihre Passwörter zu speichern.

2. Installieren Sie ein Sicherheits Plugin und eine WordPress Firewall

Nachdem wir nun den Hack bereinigt haben, ist es an der Zeit, Ihre Website gegen künftige Angriffe zu stärken. Betrachten Sie diesen Schritt als die Installation eines High-Tech-Sicherheitssystems für Ihre WordPress Website.

Hier ist unsere empfohlene Sicherheitseinrichtung:

- Installieren Sie ein WordPress-Sicherheits-Plugin wie Sucuri oder Wordfence (beide haben ausgezeichnete kostenlose Versionen).

- Richten Sie eine WordPress-Firewall ein, die in der Cloud läuft. Wir empfehlen die Verwendung des kostenlosen Cloudflare CDN, das verdächtige Aktivitäten automatisch blockiert, noch bevor sie Ihre Website erreichen.

Wir verwenden Cloudflare auf WPBeginner. Sie können über unsere Erfahrungen in unserer Fallstudie über den Wechsel zu Cloudflare lesen.

Die Kombination aus einem WordPress-Sicherheits-Plugin, das auf Ihrer Website läuft, und einer Cloud-basierten Firewall stärkt Ihre WordPress-Sicherheit auf einem professionellen Niveau. Sie ist in der Lage, die gängigste Malware, DDoS-Angriffe und Brute-Force-Hacking-Versuche zu blockieren.

Bonus-Tipps: Künftige WordPress-Hacks verhindern

Der beste Weg, mit Hacks umzugehen, ist, sie von vornherein zu verhindern. Nachdem wir unzähligen Benutzern bei der Wiederherstellung ihrer Websites geholfen haben, haben wir eine solide Präventionsstrategie entwickelt.

Sie können sie alle in unserem vollständigen WordPress-Sicherheitshandbuch nachlesen. Es ist eine Schritt-für-Schritt-Sicherheitseinrichtung, die wir für alle unsere Websites verwenden und die speziell für Anfänger und kleine Unternehmen geschrieben wurde.

Hier sind unsere wichtigsten Sicherheitspraktiken:

- Richten Sie automatische WordPress-Backups ein.

- Halten Sie WordPress Core, Themes und Plugins auf dem neuesten Stand.

- Richten Sie die Zwei-Faktor-Authentifizierung in WordPress ein.

- Begrenzen Sie die Anmeldeversuche, um Brute-Force-Angriffe zu verhindern.

Diese Tipps sind schnell und einfach zu implementieren. Sie werden Sie in Zukunft vor bösartigen Spam-URL-Umleitungsangriffen schützen.

Letzte Worte: Schutz von WordPress vor Spam-Umleitungen und Malware

Der Umgang mit Spam-Weiterleitungen kann beängstigend sein, aber jetzt haben Sie alle Werkzeuge und Kenntnisse, um Ihre Website zu reparieren.

Egal, ob Sie sich für unseren Dienst zur Reparatur gehackter Websites (empfohlen) entscheiden oder die Anleitung zum Selbermachen befolgen, Sie unternehmen die richtigen Schritte, um Ihre WordPress-Website zu sichern.

Denken Sie daran, dass Sicherheit keine einmalige Angelegenheit ist – sie ist ein fortlaufender Prozess. Wenn Sie die Tipps zur Vorbeugung beherzigen, sind Sie gegen künftige Angriffe viel besser geschützt. 💪

Lesen Sie auch unseren Artikel darüber, wie Sie erkennen können, ob eine WordPress-Sicherheits-E-Mail echt oder gefälscht ist, oder wie Sie WordPress Multisites absichern.

Wenn Ihnen dieser Artikel gefallen hat, dann abonnieren Sie bitte unseren YouTube-Kanal für WordPress-Videotutorials. Sie können uns auch auf Twitter und Facebook finden.

Have a question or suggestion? Please leave a comment to start the discussion.